- Updates / Upgrades

- Evolution4K

- 4Klarheit

- CMS9000

- BL2300HD

- HDMD PRO

- EvolutionHD

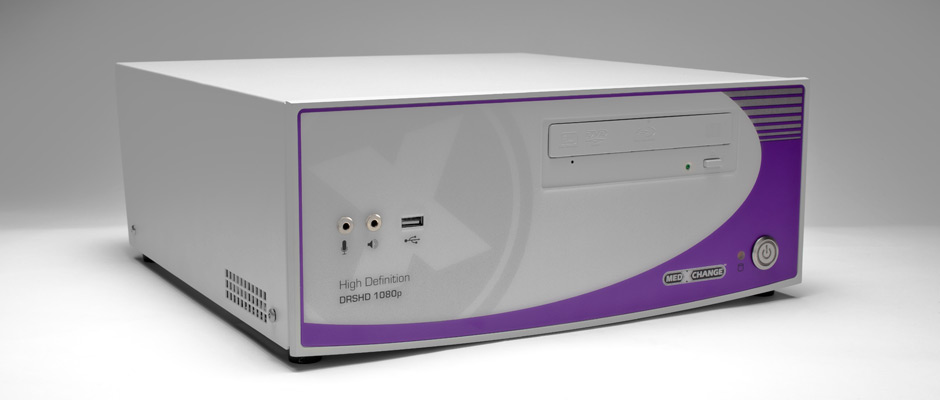

- DRSHD 1080p

- Altsysteme

Aktualisierung

Microsoft Customer Guidance für WannaCrypt Angriffe

Windows XP SP3-Sicherheitsupdate Embedded 05/13/2017:

Herunterladen Sicherheitsupdate

Models: DRSHD, DRSHD 1080p (Software anzeigen. 5.x), HDMD Bluray, HDMD 1080p, EvolutionHD (Software anzeigen. 2.x)

Windows 7 Embedded Security Update 03/14/2017:

Herunterladen Sicherheitsupdate

Models: DRSHD 1080p, (Software anzeigen. 6.x) HDMD PRO, EvolutionHD (Software anzeigen. 3.x)

Hinweis: Bitte erneut bewerben diesen Patch nach jeder Wiederherstellung

Windows 10 Enterprise Security-Update 03/10/2017:

Herunterladen Sicherheitsupdate

Models: 4Klarheit

Wenn Sie eine MDRS4 oder der ersten Generation haben HDMD, Kontakt [email protected]

Update Anleitung

Upgrades

DRSHD 1080p Upgrade-Anweisungen 6/21/18:

Wichtige Informationen über die Cyber Ihrer Evolution4K

Juni 22, 2018

Verehrte Evolution4K Benutzer,

Wir bemühen uns, bieten Rand zuverlässige medizinische Geräte zum Nutzen für unsere Kunden Schneiden. Wir tun auch unser Möglichstes bestehenden Vorschriften und Gesetze zu befolgen in allen Bereichen unserer Medizinprodukte einschließlich Cyber ein Höchstmaß an Sicherheit zu gewährleisten,. Die sich ständig weiterentwickelnden Bedrohungen in diesem Bereich erfordert, dass wir immer einen Schritt voraus zu neuen Entwicklungen zu bleiben versuchen, wann immer möglich. Wir sind stolz state-of-art Sicherheit im Internet in unseren bestehenden und kommenden Produkten anbieten zu können. Dieser Brief befasst sich mit der Cyber Status Ihrer Evolution4K.

Wir wollen sicherstellen, dass wir die neuesten HIPPA und kommende BIPR Vorschriften folgen. Daher, wir ausgewertet und untersucht, ob die Evolution4K entweder Upgrades / Updates oder / und Anweisungen welche Maßnahmen erfordert zu ergreifen, um den Cyber Status des Geräts zu verbessern.

Das Ziel ist, einen möglichen Angriffsvektor zu schließen(s) aufgrund der vielen Hacking Vorfälle hochkarätigen (z.B.. Ransomware usw.) die Messlatte so hoch wie möglich zu heben ePHI zu schützen und potenzielle Angreifer zu bestreiten das Gerät als Startrampe zu verwenden, um andere Geräte oder Netzwerk angreifen.

Dies sind die Cyberrisikofaktoren, potentieller Angriff:

- So verwenden Sie Gerät, wenn es nicht richtig konfigurierte oder nicht nach besten HIPAA erforderlich Cyber-Sicherheitspraktiken als Sprungplattform angreift andere Geräte im Zugriffsbereich gesichert.

- Kompromiss PI (Informationen zum Patienten) wenn folgende nicht korrekt Installationsanweisungen oder beste HIPAA Cyber-Sicherheitspraktiken. Dazu gehören physische Zugangsverfahren, Netzwerk Verfahren und Handhabung Datenspeicherung bei Gerätereparaturbedarf oder Entsorgung nach dem Ende des Lebens.

Dies sind die Schritte, die wir können, und nehmen zu beheben und / oder das Risiko mindern:

- ePHI wird in Ruhe und verschlüsselter Form übertragen werden (Archivierung Netzwerkstandorten ausgeschlossen).

- Benutzerrollen basiert auf den Prinzipien der Trennung von Aufgaben und geringst möglichen Privilegien Zugriff auf Benutzerfunktionen zu beschränken.

- Aktivitätsprotokollierung (Wirtschaftsprüfung).

- Session-Timeout.

- Firewall konfiguriert, deny all, erlaubt ausnahmsweise.

- Standard-Boot-Umgebung Benutzerkonto eingeschränkt (beschränkt Runlevel).

Dies sind die empfohlenen Schritte SIE sollten vervollständigen zu beheben und / oder die Risiken zu mindern, um maximale Sicherheit zu erreichen:

- Physische Sicherheit unbefugten Zugriff oder Diebstahl des Evolution4K Geräts zu verweigern ePHI zu schützen.

- Geben Sie die Netzwerksicherheit nicht autorisierten Zugriff zu verweigern, verbietet die Evolution4K Gerät als Angriff Plattform verwendet werden, um andere Geräte zu gefährden entscheidend für die IT-Infrastruktur und ePHI zu schützen.

- In regelmäßigen Abständen gelten Sicherheits-Patches.

- Ändern Sie alle Standardkennwörter (Software-Admin-Konto).

- Finden Sie in der Dokumentation zu Cyber (nur für Administratoren) - Referenzdokument U5020-02 - Cyberführer.

- Verwenden, Archivierung und die automatischen Löschen Funktionen regelmäßig wieder auf und purge Falldaten, da das System nicht dienen, als Langzeitspeichervorrichtung vorgesehen ist.

Die Evolution4K weiterhin Cyber sicher sein, nachdem die oben empfohlenen Optionen umgesetzt werden. Wenn Sie irgendwelche Fragen haben, kontaktieren Sie bitte unseren Customer Technical Support bei [email protected] oder 1-888-982-4469.

Mit freundlichen Grüßen,

Med X Change, Inc.

525 8th Street West

Bradenton, FL 34205 Vereinigte Staaten von Amerika

Wichtige Informationen über die Cyber Ihrer 4Klearity

Kann 25, 2018

Verehrte 4Klearity Benutzer,

Wir bemühen uns, bieten Rand zuverlässige medizinische Geräte zum Nutzen für unsere Kunden Schneiden. Wir tun auch unser Möglichstes bestehenden Vorschriften und Gesetze zu befolgen in allen Bereichen unserer Medizinprodukte einschließlich Cyber ein Höchstmaß an Sicherheit zu gewährleisten,. Die sich ständig weiterentwickelnden Bedrohungen in diesem Bereich erfordert, dass wir immer einen Schritt voraus zu neuen Entwicklungen zu bleiben versuchen, wann immer möglich. Wir sind stolz state-of-art Sicherheit im Internet in unseren bestehenden und kommenden Produkten anbieten zu können. Dieser Brief befasst sich mit der Cyber Status Ihrer 4Klearity.

Wir wollen sicherstellen, dass wir die neuesten HIPPA und BIPR Vorschriften folgen. Daher, wir ausgewertet und untersucht, ob der 4Klearity entweder Upgrades / Updates oder / und Anweisungen welche Maßnahmen erfordert zu ergreifen, um den Cyber Status des Geräts zu verbessern.

Das Ziel ist, einen möglichen Angriffsvektor zu schließen(s) aufgrund der vielen Hacking Vorfälle hochkarätigen (z.B.. Ransomware usw.) die Messlatte so hoch wie möglich zu heben ePHI zu schützen und potenzielle Angreifer zu bestreiten das Gerät als Startrampe zu verwenden, um andere Geräte oder Netzwerk angreifen.

Dies sind die Cyberrisikofaktoren, potentieller Angriff:

- So verwenden Sie Gerät, wenn es nicht richtig gesichert konfiguriert oder nicht nach besten HIPAA und BIPR erforderlich Cyber Praktiken als Sprungplattform zu anderen Geräten im Zugriffsbereich angreifen.

- Kompromiss PI (Informationen zum Patienten) wenn folgende nicht korrekt Installationsanweisungen oder beste HIPAA und BIPR Cyber Praktiken. Dazu gehören physische Zugangsverfahren, Netzwerk Verfahren und Handhabung Datenspeicherung bei Gerätereparaturbedarf oder Entsorgung nach dem Ende des Lebens.

Dies sind die Schritte, die wir können, und nehmen zu beheben und / oder das Risiko mindern:

- ePHI wird in Ruhe und verschlüsselter Form übertragen werden (Archivierung Netzwerkstandorten ausgeschlossen).

- Benutzerrollen basiert auf Prinzipien der Trennung von Aufgaben und geringst möglichen Privilegien Zugriff auf Benutzerfunktionen zu beschränken.

- Aktivitätsprotokollierung (Wirtschaftsprüfung).

- Session-Timeout.

- Firewall konfiguriert, deny all, erlaubt ausnahmsweise.

- Nur IT-Admin-Benutzer hat Zugriff auf das Betriebssystem durch Berechtigungsnachweise.

- Standard-Boot-Umgebung Benutzerkonto eingeschränkt (beschränkt Runlevel).

Dies sind die empfohlenen Schritte SIE sollten vervollständigen zu beheben und / oder die Risiken zu mindern, um maximale Sicherheit zu erreichen:

- Physische Sicherheit unbefugten Zugriff oder Diebstahl des 4Klearity Geräts zu verweigern ePHI zu schützen.

- Geben Sie die Netzwerksicherheit nicht autorisierten Zugriff zu verweigern, verbietet die 4Klearity Gerät als Angriff Plattform verwendet werden, um andere Geräte zu gefährden entscheidend für die IT-Infrastruktur und ePHI zu schützen.

- In regelmäßigen Abständen Sicherheitspatches anwenden - Siehe Admin Bedienungsanleitung U5021-11.

- Ändern Sie alle Standardkennwörter (Software-Admin-Konto, BIOS und andere Standard-Passwörter).

- Finden Sie in der Dokumentation zu Cyber (nur für Administratoren) - Referenzdokument U5021-12 - Cyberführer.

- Verwenden, Archivierung und die automatischen Löschen Funktionen regelmäßig wieder auf und purge Falldaten, da das System nicht dienen, als Langzeitspeichervorrichtung vorgesehen ist.

Die 4Klearity weiterhin Cyber sicher sein, nachdem die oben empfohlenen Optionen umgesetzt werden. Wenn Sie irgendwelche Fragen haben, kontaktieren Sie bitte unseren Customer Technical Support bei [email protected] oder 1-888-982-4469.

Mit freundlichen Grüßen,

Med X Change, Inc.

525 8th Street West

Bradenton, FL 34205 Vereinigte Staaten von Amerika

Wichtige Informationen über die Cyber Ihrer CMS9000

Kann 25, 2018

Verehrte CMS9000 Benutzer,

Wir bemühen uns, bieten Schneide, zuverlässige Medizinprodukte zum Nutzen unserer Kunden. Wir tun auch unser Möglichstes bestehenden Vorschriften und Gesetze zu befolgen in allen Bereichen unserer Medizinprodukte einschließlich Cyber ein Höchstmaß an Sicherheit zu gewährleisten,. Die sich ständig weiterentwickelnden Bedrohungen in diesem speziellen Bereich erfordert, dass wir immer einen Schritt voraus zu neuen Entwicklungen zu bleiben versuchen, wann immer möglich. Wir sind stolz state-of-art Sicherheit im Internet in unseren bestehenden und kommenden Produkten anbieten zu können. Diese besondere Brief befasst sich mit der Cyber Status Ihrer CMS9000.

Wir wollen sicherstellen, dass wir die neuesten HIPPA und BIPR Vorschriften folgen. Daher, wir ausgewertet und untersucht, ob die CMS9000 entweder Upgrades / Updates oder / und Anweisungen welche Maßnahmen erfordert zu ergreifen, um den Cyber Status des Geräts zu verbessern.

Das Ziel ist, einen möglichen Angriffsvektor zu schließen(s) aufgrund der vielen Hacking Vorfälle hochkarätigen (z.B.. Ransomware usw.) die Messlatte so hoch wie möglich zu heben ePHI zu schützen und potenzielle Angreifer verwenden, um das Gerät als Startrampe zu verweigern andere Geräte oder Netzwerk angreifen.

Dies sind die Cyberrisikofaktoren, potentieller Angriff:

- So verwenden Sie Gerät, wenn es nicht richtig gesichert konfiguriert oder nicht nach besten HIPAA und BIPR erforderlich Cyber-Sicherheitspraktiken als Sprungplattform zu anderen Geräten im Zugriffsbereich angreifen.

- Kompromiss PI (Informationen zum Patienten) wenn folgende nicht korrekt Installationsanweisungen oder beste HIPAA und BIPR Cyber-Sicherheitspraktiken. Dazu gehören physische Zugangsverfahren, Netzwerk Verfahren und Handhabung Datenspeicherung bei Gerätereparaturbedarf oder Entsorgung nach dem Ende des Lebens.

Dies sind die Schritte, die wir können, und nehmen zu beheben und / oder das Risiko mindern:

- ePHI wird in Ruhe und verschlüsselter Form übertragen werden (Archivierung Netzwerkstandorten ausgeschlossen).

- Benutzerrollen basiert auf Prinzipien der Trennung von Aufgaben und geringst möglichen Privilegien Zugriff auf Benutzerfunktionen zu beschränken.

- Aktivitätsprotokollierung (Wirtschaftsprüfung).

- Session-Timeout.

- Die den Zugang zu Administratoren Sicherheitspatches anwenden.

- Firewall konfiguriert, deny all, erlaubt ausnahmsweise.

- Standard Benutzer ohne Zugriff auf die OS-Umgebung anmelden.

- Standard-Boot-Umgebung Benutzerkonto eingeschränkt (beschränkt Runlevel).

Dies sind die empfohlenen Schritte SIE sollten vervollständigen zu beheben und / oder die Risiken zu mindern, um maximale Sicherheit zu erreichen:

- Physische Sicherheit unbefugten Zugriff oder Diebstahl des CMS9000 Geräts zu verweigern ePHI zu schützen.

- Geben Sie die Netzwerksicherheit unbefugten Zugriff auf das CMS9000 zu verweigern, das Gerät zu verbieten, als Angriff Plattform verwendet werden, andere Geräte entscheidend für die IT-Infrastruktur zu gefährden und ePHI zu schützen.

- In regelmäßigen Abständen Sicherheitspatches anwenden - Referenzdokument U5019-08 - CMS9000 Admin Bedienungsanleitung.

- Ändern Sie alle Standardkennwörter (IT-Admin-Konto, CMS9000 Konto, Software-Admin-Konto, BIOS) - Referenzdokument U5019-08 - CMS9000 Admin Bedienungsanleitung.

- Finden Sie in der Dokumentation zu Cyber (nur für Administratoren) - Referenzdokument U5019-09 - CMS9000 Cyber Führer.

- Verwenden, Archivierung und die automatischen Löschen Funktionen regelmäßig wieder auf und purge Falldaten, da das System nicht dienen, als Langzeitspeichervorrichtung vorgesehen ist.

Die CMS9000 weiterhin Cyber sicher sein, nachdem die oben empfohlenen Optionen umgesetzt werden. Wenn Sie irgendwelche Fragen haben, kontaktieren Sie bitte unseren Customer Technical Support bei [email protected] oder 1-888-982-4469.

Mit freundlichen Grüßen,

Med X Change, Inc.

525 8th Street West

Bradenton, FL 34205 Vereinigte Staaten von Amerika

Wichtige Informationen über die Cyber Ihrer BL2300HD

März 5, 2018

Verehrte BL2300HD Benutzer,

Wir bemühen uns, bieten Rand zuverlässige medizinische Geräte zum Nutzen für unsere Kunden Schneiden. Wir tun auch unser Möglichstes bestehenden Vorschriften und Gesetze zu befolgen in allen Bereichen unserer Medizinprodukte einschließlich Cyber ein Höchstmaß an Sicherheit zu gewährleisten,. Die sich ständig weiterentwickelnden Bedrohungen in diesem speziellen Bereich erfordert, dass wir immer einen Schritt voraus zu neuen Entwicklungen zu bleiben versuchen, wann immer möglich. Wir sind stolz state-of-art Sicherheit im Internet in unseren bestehenden und kommenden Produkten anbieten zu können. Diese besondere Brief befasst sich mit der Cyber Status Ihrer BL2300HD.

Das Ziel ist, einen möglichen Angriffsvektor zu schließen(s) aufgrund der vielen Hacking Vorfälle hochkarätigen (z.B.. Ransomware usw.) die Messlatte so hoch wie möglich zu heben ePHI zu schützen und potenzielle Angreifer zu bestreiten das Gerät als Startrampe zu verwenden, um andere Geräte oder Netzwerk angreifen.

Wir wollen sicherstellen, dass wir die neuesten HIPPA und kommende BIPR Vorschriften folgen. Daher, wir ausgewertet und untersucht, ob die BL2300HD entweder Upgrades / Updates und / oder Anweisungen für Maßnahmen erfordert den Cyber Status des Geräts zu nehmen zu verbessern.

Es sind keine Aktionen erforderlich, die bereits Cyber sicheren BL2300HD zu verbessern. Die BL2300HD Netzwerk-Bedrohungen sind begrenzt, aufgrund eines nur mit den erforderlichen Bibliotheken Linux-Distribution eingebettet notwendig, die Kernanwendung zum Zweck der Überlagerung spezifischen Daten laufen ausschließlich von einem Emulgieren Maschine Stellaris kommen. Die BL2300HD Funktionen in einem Ad-hoc-Netzwerk mit dem einzigen anderen Netzwerk-Client ist die Stellaris-Maschine. Zusamenfassend, Unsere Anwendung ist Tuning nur über den Netzwerkanschluss in hören und auf Befehle von dem angeschlossenen Stellaris reagiert nur. Alles wird ignoriert. Die BL2300HD wird entwickelt, um nur Daten aus der Stellaris zu akzeptieren und niemals Daten senden.

Die BL2300HD ist Cyber sicher durch Design als. Wenn Sie irgendwelche Fragen haben, kontaktieren Sie bitte unseren Customer Technical Support bei [email protected] oder 1-888-982-4469.

Mit freundlichen Grüßen,

Med X Change, Inc.

525 8th Street West

Bradenton, FL 34205 Vereinigte Staaten von Amerika

Wichtige Informationen über die Cyber Ihrer HDMD PRO

März 9, 2018

Verehrte HDMD PRO User,

Wir bemühen uns, bieten Rand zuverlässige medizinische Geräte zum Nutzen für unsere Kunden Schneiden. Wir tun auch unser Möglichstes bestehenden Vorschriften und Gesetze zu befolgen in allen Bereichen unserer Medizinprodukte einschließlich Cyber ein Höchstmaß an Sicherheit zu gewährleisten,. Die sich ständig weiterentwickelnden Bedrohungen in diesem speziellen Bereich erfordert, dass wir immer einen Schritt voraus zu neuen Entwicklungen zu bleiben versuchen, wann immer möglich. Wir sind stolz state-of-art Sicherheit im Internet in unseren bestehenden und kommenden Produkten anbieten zu können. Diese besondere Brief befasst sich mit der Cyber Status Ihrer HDMD PRO.

Wir wollen sicherstellen, dass wir die neuesten HIPPA und kommende BIPR Vorschriften folgen. Daher, wir ausgewertet und untersucht, ob die HDMD PRO entweder Upgrades / Updates oder / und Anweisungen welche Maßnahmen erfordert zu ergreifen, um den Cyber Status des Geräts zu verbessern.

Das Ziel ist, einen möglichen Angriffsvektor zu schließen(s) aufgrund der vielen Hacking Vorfälle hochkarätigen (z.B.. Ransomware usw.) die Messlatte so hoch wie möglich zu heben ePHI zu schützen und potenzielle Angreifer zu bestreiten das Gerät als Startrampe zu verwenden, um andere Geräte oder Netzwerk angreifen.

Dies sind die Cyberrisikofaktoren, potentieller Angriff:

- So verwenden Sie Gerät, wenn es nicht richtig konfigurierte oder nicht nach besten HIPAA erforderlich Cyber-Sicherheitspraktiken als Sprungplattform angreift andere Geräte im Zugriffsbereich gesichert.

- Kompromiss PI (Informationen zum Patienten) wenn folgende nicht korrekt Installationsanweisungen oder beste HIPAA Cyber-Sicherheitspraktiken. Dazu gehören physische Zugangsverfahren, Netzwerk Verfahren und Handhabung Datenspeicherung bei Gerätereparaturbedarf oder Entsorgung nach dem Ende des Lebens.

Dies sind die Schritte, die wir können, und nehmen zu beheben und / oder das Risiko mindern:

- ePHI wird in Ruhe und verschlüsselter Form übertragen werden (Archivierung Netzwerkstandorten ausgeschlossen).

- Benutzerrollen basiert auf Prinzipien der Trennung von Aufgaben und geringst möglichen Privilegien Zugriff auf Benutzerfunktionen zu beschränken.

- Aktivitätsprotokollierung (Wirtschaftsprüfung).

- Session-Timeout.

- Die den Zugang zu Administratoren Sicherheitspatches anwenden.

- Firewall konfiguriert, deny all, erlaubt ausnahmsweise.

- Standard Benutzer ohne Zugriff auf die OS-Umgebung anmelden.

- Standard-Boot-Umgebung Benutzerkonto eingeschränkt (beschränkt Runlevel).

- Deny Ausführung von Wechselmedien.

Dies sind die empfohlenen Schritte SIE sollten vervollständigen zu beheben und / oder die Risiken zu mindern, um maximale Sicherheit zu erreichen:

- Physische Sicherheit unbefugten Zugriff oder Diebstahl des HDMD PRO-Geräts zu verweigern ePHI zu schützen.

- Geben Sie die Netzwerksicherheit nicht autorisierten Zugriff zu verweigern, das HDMD PRO-Gerät verbieten als Angriff Plattform verwendet werden, um andere Geräte entscheidend für die IT-Infrastruktur zu gefährden und ePHI zu schützen.

- In regelmäßigen Abständen Sicherheitspatches anwenden - Referenzdokument Uxxx-XX - Admin Bedienungsanleitung.

- Ändern Sie alle Standardkennwörter (IT-Admin-Konto, HDMD PRO-Konto, Software-Admin-Konto, BIOS) - Referenzdokument uXXXX-XX - Admin Bedienungsanleitung.

- Finden Sie in der Dokumentation zu Cyber (nur für Administratoren) - Referenzdokument uXXXX-XX - Cyberführer.

- Verwenden, Archivierung und die automatischen Löschen Funktionen regelmäßig wieder auf und purge Falldaten, da das System nicht dienen, als Langzeitspeichervorrichtung vorgesehen ist.

Der HDMD PRO setzt Cyber sicher sein, nachdem die oben empfohlenen Optionen umgesetzt werden. Wenn Sie irgendwelche Fragen haben, kontaktieren Sie bitte unseren Customer Technical Support bei [email protected] oder 1-888-982-4469.

Mit freundlichen Grüßen,

Med X Change, Inc.

525 8th Street West

Bradenton, FL 34205 Vereinigte Staaten von Amerika

Wichtige Informationen über die Cyber Ihrer EvolutionHD

Februar 27, 2018

Verehrte EvolutionHD Benutzer,

Wir bemühen uns, bieten Rand zuverlässige medizinische Geräte zum Nutzen für unsere Kunden Schneiden. Wir tun auch unser Möglichstes bestehenden Vorschriften und Gesetze zu befolgen in allen Bereichen unserer Medizinprodukte einschließlich Cyber ein Höchstmaß an Sicherheit zu gewährleisten,. Die sich ständig weiterentwickelnden Bedrohungen in diesem speziellen Bereich erfordert, dass wir immer einen Schritt voraus zu neuen Entwicklungen zu bleiben versuchen, wann immer möglich. Wir sind stolz state-of-art Sicherheit im Internet in unseren bestehenden und kommenden Produkten anbieten zu können. Diese besondere Brief befasst sich mit der Cyber Status Ihrer EvolutionHD.

Wir wollen sicherstellen, dass wir die neuesten HIPPA und kommende BIPR Vorschriften folgen. Daher, wir ausgewertet und untersucht, ob die EvolutionHD entweder Upgrades / Updates oder / und Anweisungen welche Maßnahmen erfordern zu ergreifen, um den Cyber Status des Geräts zu verbessern.

Das Ziel ist, einen möglichen Angriffsvektor zu schließen(s) aufgrund der vielen Hacking Vorfälle hochkarätigen (z.B.. Ransomware usw.) die Messlatte so hoch wie möglich zu heben ePHI zu schützen und potenzielle Angreifer zu bestreiten das Gerät als Startrampe zu verwenden, um andere Geräte oder Netzwerk angreifen.

Dies sind die Cyberrisikofaktoren, potentieller Angriff:

- So verwenden Sie Gerät, wenn es nicht richtig konfigurierte oder nicht nach besten HIPAA erforderlich Cyber-Sicherheitspraktiken als Sprungplattform angreift andere Geräte im Zugriffsbereich gesichert.

- Kompromiss PI (Informationen zum Patienten) wenn folgende nicht korrekt Installationsanweisungen oder beste HIPAA Cyber-Sicherheitspraktiken. Dazu gehören physische Zugangsverfahren, Netzwerk Verfahren und Handhabung Datenspeicherung bei Gerätereparaturbedarf oder Entsorgung nach dem Ende des Lebens.

Dies sind die Schritte, die wir können, und nehmen zu beheben und / oder das Risiko mindern:

- ePHI wird in Ruhe und verschlüsselter Form übertragen werden (Archivierung Netzwerkstandorten ausgeschlossen).

- Benutzerrollen basiert auf Prinzipien der Trennung von Aufgaben und geringst möglichen Privilegien Zugriff auf Benutzerfunktionen zu beschränken.

- Aktivitätsprotokollierung (Wirtschaftsprüfung).

- Session-Timeout.

- Die den Zugang zu Administratoren Sicherheitspatches anwenden.

- Firewall konfiguriert, deny all, erlaubt ausnahmsweise.

- Standard Benutzer ohne Zugriff auf die OS-Umgebung anmelden.

- Standard-Boot-Umgebung Benutzerkonto eingeschränkt (beschränkt Runlevel).

- Deny Ausführung von Wechselmedien.

Dies sind die empfohlenen Schritte SIE sollten vervollständigen zu beheben und / oder die Risiken zu mindern, um maximale Sicherheit zu erreichen:

- Physische Sicherheit unbefugten Zugriff oder Diebstahl des EvolutionHD Geräts zu verweigern ePHI zu schützen.

- Geben Sie die Netzwerksicherheit nicht autorisierten Zugriff zu verweigern, verbietet die EvolutionHD Gerät als Angriff Plattform verwendet werden, um andere Geräte zu gefährden entscheidend für die IT-Infrastruktur und ePHI zu schützen.

- In regelmäßigen Abständen Sicherheitspatches anwenden - Referenzdokument U5012-72 - Admin Bedienungsanleitung.

- Ändern Sie alle Standardkennwörter (IT-Admin-Konto, EvoHD Konto, Software-Admin-Konto, BIOS) - Referenzdokument U5012-72 - Admin Bedienungsanleitung.

- Finden Sie in der Dokumentation zu Cyber (nur für Administratoren) - Referenzdokument U5012-73 - Cyberführer.

- Verwenden, Archivierung und die automatischen Löschen Funktionen regelmäßig wieder auf und purge Falldaten, da das System nicht dienen, als Langzeitspeichervorrichtung vorgesehen ist.

Die EvolutionHD weiterhin Cyber sicher sein, nachdem die oben empfohlenen Optionen umgesetzt werden. Wenn Sie irgendwelche Fragen haben, kontaktieren Sie bitte unseren Customer Technical Support bei [email protected] oder 1-888-982-4469.

Mit freundlichen Grüßen,

Med X Change, Inc.

525 8th Street West

Bradenton, FL 34205 Vereinigte Staaten von Amerika

Wichtige Informationen über die Cyber Ihrer DRSHD 1080p

März 9, 2018

Verehrte DRSHD 1080p Benutzer,

Wir bemühen uns, bieten Rand zuverlässige medizinische Geräte zum Nutzen für unsere Kunden Schneiden. Wir tun auch unser Möglichstes bestehenden Vorschriften und Gesetze zu befolgen in allen Bereichen unserer Medizinprodukte einschließlich Cyber ein Höchstmaß an Sicherheit zu gewährleisten,. Die sich ständig weiterentwickelnden Bedrohungen in diesem speziellen Bereich erfordert, dass wir immer einen Schritt voraus zu neuen Entwicklungen zu bleiben versuchen, wann immer möglich. Wir sind stolz state-of-art Sicherheit im Internet in unseren bestehenden und kommenden Produkten anbieten zu können. Diese besondere Brief befasst sich mit der Cyber Status Ihrer DRSHD 1080p.

Wir wollen sicherstellen, dass wir die neuesten HIPPA und kommende BIPR Vorschriften folgen. Daher, wir ausgewertet und untersucht, ob die DRSHD 1080p entweder Upgrades / Updates oder / und Anweisungen welche Maßnahmen erfordert den Cyber Status des Geräts nehmen zu verbessern.

Das Ziel ist, einen möglichen Angriffsvektor zu schließen(s) aufgrund der vielen Hacking Vorfälle hochkarätigen (z.B.. Ransomware usw.) die Messlatte so hoch wie möglich zu heben ePHI zu schützen und potenzielle Angreifer zu bestreiten das Gerät als Startrampe zu verwenden, um andere Geräte oder Netzwerk angreifen.

Dies sind die Cyberrisikofaktoren, potentieller Angriff:

- So verwenden Sie Gerät, wenn es nicht richtig konfigurierte oder nicht nach besten HIPAA erforderlich Cyber-Sicherheitspraktiken als Sprungplattform angreift andere Geräte im Zugriffsbereich gesichert.

- Kompromiss PI (Informationen zum Patienten) wenn folgende nicht korrekt Installationsanweisungen oder beste HIPAA Cyber-Sicherheitspraktiken. Dazu gehören physische Zugangsverfahren, Netzwerk Verfahren und Handhabung Datenspeicherung bei Gerätereparaturbedarf oder Entsorgung nach dem Ende des Lebens.

Dies sind die Schritte, die wir können, und nehmen zu beheben und / oder das Risiko mindern:

- ePHI wird in Ruhe und verschlüsselter Form übertragen werden (Archivierung Netzwerkstandorten ausgeschlossen).

- Benutzerrollen basiert auf Prinzipien der Trennung von Aufgaben und geringst möglichen Privilegien Zugriff auf Benutzerfunktionen zu beschränken.

- Aktivitätsprotokollierung (Wirtschaftsprüfung).

- Session-Timeout.

- Die den Zugang zu Administratoren Sicherheitspatches anwenden.

- Firewall konfiguriert, deny all, erlaubt ausnahmsweise.

- Standard Benutzer ohne Zugriff auf die OS-Umgebung anmelden.

- Standard-Boot-Umgebung Benutzerkonto eingeschränkt (beschränkt Runlevel).

- Deny Ausführung von Wechselmedien.

Dies sind die empfohlenen Schritte SIE sollten vervollständigen zu beheben und / oder die Risiken zu mindern, um maximale Sicherheit zu erreichen:

- Physische Sicherheit unbefugten Zugriff oder Diebstahl des DRSHD 1080p Geräts zu verweigern ePHI zu schützen.

- Geben Sie die Netzwerksicherheit nicht autorisierten Zugriff zu verweigern, verbietet das DRSHD 1080p Gerät als Angriff Plattform verwendet werden, um andere Geräte zu gefährden entscheidend für die IT-Infrastruktur und ePHI zu schützen.

- In regelmäßigen Abständen Sicherheitspatches anwenden - Referenzdokument uXXXX-XX - Admin Bedienungsanleitung.

- Ändern Sie alle Standardkennwörter (IT-Admin-Konto, DRSHD 1080p Konto, Software-Admin-Konto, BIOS) - Referenzdokument Uxxx-XX - Admin Bedienungsanleitung.

- Finden Sie in der Dokumentation zu Cyber (nur für Administratoren) - Referenzdokument uXXXX-XX - Cyberführer.

- Verwenden, Archivierung und die automatischen Löschen Funktionen regelmäßig wieder auf und purge Falldaten, da das System nicht dienen, als Langzeitspeichervorrichtung vorgesehen ist.

Die DRSHD 1080p weiterhin Cyber sicher sein, nachdem die oben empfohlenen Optionen umgesetzt werden. Wenn Sie irgendwelche Fragen haben, kontaktieren Sie bitte unseren Customer Technical Support bei [email protected] oder 1-888-982-4469.

Mit freundlichen Grüßen,

Med X Change, Inc.

525 8th Street West

Bradenton, FL 34205 Vereinigte Staaten von Amerika

Wichtige Informationen über die Cyber Ihrer Legacy System *

März 27, 2018

Verehrte Altsystem Benutzer,

Wir bemühen uns, bieten Rand zuverlässige medizinische Geräte zum Nutzen für unsere Kunden Schneiden. Wir tun auch unser Möglichstes bestehenden Vorschriften und Gesetze zu befolgen in allen Bereichen unserer Medizinprodukte einschließlich Cyber ein Höchstmaß an Sicherheit zu gewährleisten,. Die sich ständig weiterentwickelnden Bedrohungen in diesem speziellen Bereich erfordert, dass wir immer einen Schritt voraus zu neuen Entwicklungen zu bleiben versuchen, wann immer möglich. Wir sind stolz state-of-art Sicherheit im Internet in unseren bestehenden und kommenden Produkten anbieten zu können. Diese besondere Brief befasst sich mit der Cyber Status Ihrer Altsystem.

Wir wollen sicherstellen, dass wir die neuesten HIPPA und kommende BIPR Vorschriften folgen. Daher, wir ausgewertet und untersucht das Altsystem und kam zu dem Ergebnis, dass Cyber Status teilweise hängt von Ihnen Sie die Schritte für Ihr Gerät skizziert unten. Legacy-Systeme wie Ihr kann nicht auf der Geräteebene zu den neuesten Cyber Anforderungen einzuhalten aufgerüstet werden.

Unsere neuesten Produkte wurden aus dem Grund auf mit Cyber im Auge.

Das Ziel ist, einen möglichen Angriffsvektor zu schließen(s) aufgrund der vielen Hacking Vorfälle hochkarätigen (z.B.. Ransomware usw.) die Messlatte so hoch wie möglich zu heben ePHI zu schützen und potenzielle Angreifer zu bestreiten das Gerät als Startrampe zu verwenden, um andere Geräte oder Netzwerk angreifen. Bitte lesen Sie unsere Empfehlungen unten.

Dies sind die Cyberrisikofaktoren, potentieller Angriff:

- So verwenden Sie Gerät, wenn es nicht richtig gesichert konfiguriert oder nicht nach besten HIPAA erforderlich Cyber Praktiken als Sprungplattform zu anderen Geräten im Zugriffsbereich angreifen.

- Kompromiss PI (Informationen zum Patienten) wenn folgende Voraussetzungen nicht HIPAA Cyber. Dazu gehören physische Zugangsverfahren, Netzwerk Verfahren und Handhabung Datenspeicherung bei Gerätereparaturbedarf oder Entsorgung nach dem Ende des Lebens.

Dies sind die empfohlenen Schritte SIE sollten vervollständigen zu beheben und / oder die Risiken zu mindern, um maximale Sicherheit zu erreichen:

- Sie nicht Ihr Legacy-Gerät an ein Datennetz angeschlossen zu verhindern, dass das System als Angriff Plattform verwendet werden, um andere Geräte zu gefährden entscheidend für die IT-Infrastruktur und schützt ePHI auf anderen Geräten und Netzwerken.

- Verwende nicht (Geschäft) Privatpatienteninformationen (ePHI) auf Ihrem Altgerät. Erstellen Sie nur anonyme Fälle.

- Spülen Sie alle gespeicherten Patienteninformationen (ePHI) von Ihrer Altgerät.

- Geben Sie die Netzwerksicherheit nicht autorisierten Zugriff zu verweigern (siehe Nummer 1 über), verbietet das Legacy-Gerät als Angriff Plattform verwendet werden, um andere Geräte zu gefährden entscheidend für die IT-Infrastruktur und ePHI zu schützen.

- In regelmäßigen Abständen Sicherheits-Patches, falls verfügbar und technisch möglich anwenden.

Das Altsystem Cybersicherheitsniveau hängt von den oben empfohlenen Schritte umgesetzt werden. Wir empfehlen Sie, unsere state-of-art-Systeme suchen mit den neuesten Cyber Funktionen eingebaut, um die neuesten Vorschriften und Gesetze einzuhalten. Wenn Sie irgendwelche Fragen haben, kontaktieren Sie bitte unseren Customer Technical Support bei [email protected] oder 1-888-982-4469.

Mit freundlichen Grüßen,

Med X Change, Inc.

525 8th Street West

Bradenton, FL 34205 Vereinigte Staaten von Amerika

* Legacy-Systeme umfassen:

- DRS01 oder DRSHD

- DRS2

- DRS3 (MDRS3, MDRS3MB)

- DRS4 oder MDRS4, DRS 2nd Gen.

- HDMD-AIO

- HDMDB

- HDMD 1080p

©

©